Zoom link:

Lien vers le site - (Passcode: 807592)

The presentation will be given in English

Thesis Defense Committee:

Thesis Directors:

- Andreas RIEL, PAST HDR, GRENOBLE INP - UGA

- Jean-Marc THIRIET, PROFESSEUR DES UNIVERSITES, UNIVERSITE GRENOBLE ALPES

Reviewers:

- Pascal VRIGNAT, MAITRE DE CONFERENCES HDR, Université d'Orléans

- Alexandre PHILIPPOT, PROFESSEUR DES UNIVERSITES, Université Reims Champagne Ardenne

Examiner:

- Maria DI MASCOLO, DIRECTRICE DE RECHERCHE, CNRS - Invitation:

Invited :

- Punnarumol TEMDEE, ASSOCIATE PROFESSOR, Mae Fah Luang University - Invited

Abstract :

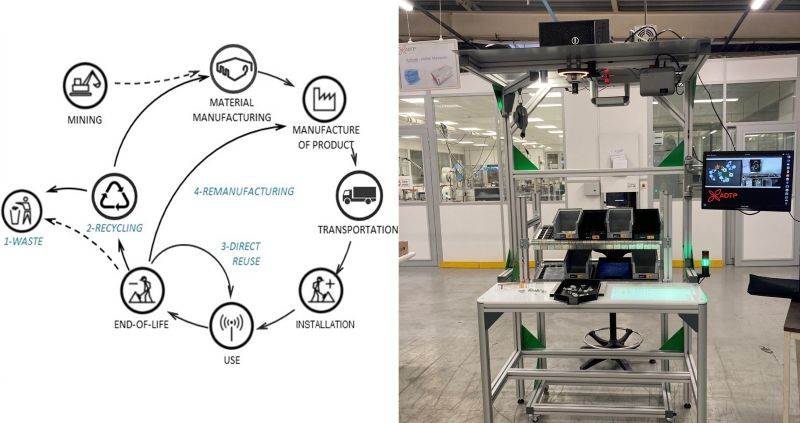

In the context of the Digital Twin (DT) to enhance cybersecurity in Industrial Control Systems (ICS), ICSs can be considered as a class of Cyber-Physical Systems (CPS). CPSs integrate computation with physical processes. It's often observed that ICS experts lack awareness of cybersecurity issues. With the advent of Industry 4.0, networking and interconnection have become widespread. As such, we have observed that there is a real need for Industry 4.0 companies to train and sensitize ICS experts. Our goal is to offer an effective teaching methodology for cybersecurity in connected ICS to students and academic staff, but also to professionals. The title of our work is "An Innovative Approach to Teaching Cybersecurity for Cyber-Physical Systems." While obtaining cybersecurity expertise may be challenging, it's essential for all parties involved in industrial settings to have a fundamental understanding. This knowledge is crucial in bolstering the resilience of both industry and society. The methodology of this project, as pictured beside, incorporates a series of carefully planned steps. Initially, comprehensive PLC fundamental training to provide learners with a solid understanding of the underlying principles. Next, designing and developing security scenarios that encompass a wide range of potential cyber threats and challenges. After that, setting up the necessary processes and infrastructure to create a conducive learning environment. Moreover, devising ludic scenarios that combine educational elements with a playful approach, further enhancing learner engagement. Finally, deploying the training program for teaching purposes, allowing learners to gain practical experience and apply their newfound knowledge in a controlled and supportive environment. A first step of our research was to work on classical education methodology. For that, we were involved in the frame of ASEAN-FACTORI 4.0 project into training of trainers' activities. We designed the contents of a class together with labs to be taught to Asian students by Asian colleagues. Based on the learning outcomes defined by Asian and European colleagues together with companies, we defined the contents of the classes and labs. After that, Asian colleagues formalized the contents of their courses in order to get a national accreditation based also on the best European practices such as the tuning project methodology. European colleagues developed PLC-based Platforms with a research orientation and provided Asian partners with pedagogical textbooks. As a second step, in order to be more dedicated to professionals and to attract them with ludic strategies, we studied the possibility of using serious games for teaching cybersecurity. First, we made a state-of-the-art review about the subject which allowed us to develop and propose a new methodology. This methodology commences with a kick-off meeting to outline the objectives of the game scenario. A thorough study of role-play-based gamification scenarios is then conducted to enrich our understanding and enhance our strategies. Following this, 'Ice breaking', 'IT-oriented', and 'ICS-oriented' scenarios are developed. These diverse scenarios cater to different learning preferences and practical environments. For that, we developed an Arduino-based low-cost platform to attack a PLC. Proposed scenarios are then discussed, facilitating a collaborative decision-making process. Upon finalizing the scenarios, a recruitment drive is announced to gather participants, including students and professors. The selected scenarios are then implemented, and the game is conducted. Gathering initial feedback from participants allows us to analyze results and make necessary improvements to the game. A second game session is conducted incorporating these improvements. A deep study about validation questionnaires is provided to evaluate the effectiveness as well as satisfaction.

Résumé :

Cette thèse se déroule dans le contexte du jumeau numérique (DT) visant à renforcer la cybersécurité des systèmes de contrôle industriels (ICS), ces derniers pouvant être considérés comme des systèmes cyber-physiques (CPS). Les CPS intègrent la dimension numérique (programmation, communication) aux processus physiques. On observe souvent que les experts en ICS manquent de sensibilisation aux questions de cybersécurité. Avec l'avènement de l'industrie 4.0, la mise en réseau et l'interconnexion se sont généralisées. À ce titre, nous avons observé qu'il existe un réel besoin pour les entreprises de l'industrie 4.0 de former et de sensibiliser les experts ICS à la cyber-sécurité dans leur contexte. Notre objectif est de proposer une méthodologie d'enseignement efficace pour la cybersécurité des ICS connectés aux étudiants et au personnel académique, mais aussi aux professionnels. Le titre de notre travail est « Une approche innovante de l'enseignement de la cybersécurité pour les systèmes cyber-physiques. » Bien qu'il puisse être difficile d'obtenir une expertise en matière de cybersécurité, il est essentiel que toutes les parties impliquées dans les environnements industriels en aient une compréhension suffisante. Ces connaissances sont essentielles pour renforcer la résilience de l'industrie et de la société. La méthodologie de ce projet comprend une série d'étapes soigneusement planifiées. Tout d'abord, une formation fondamentale complète sur les automates programmables afin de fournir aux apprenants une solide compréhension des principes sous-jacents. Ensuite, la conception et le développement de scénarios de sécurité qui englobent un large éventail de cybermenaces et de défis potentiels. Ensuite, la mise en place des processus et de l'infrastructure nécessaires pour créer un environnement d'apprentissage propice. En outre, concevoir des scénarios ludiques qui combinent des éléments éducatifs avec une approche ludique, renforçant ainsi l'engagement de l'apprenant. Enfin, le déploiement du programme de formation à des fins d'enseignement, permettant aux apprenants d'acquérir une expérience pratique et d'appliquer leurs nouvelles connaissances dans un environnement contrôlé et favorable.Dans un deuxième temps, afin de mieux s'adresser aux professionnels et de les attirer par des stratégies ludiques, nous avons étudié la possibilité d'utiliser des jeux sérieux pour enseigner la cybersécurité. Tout d'abord, nous avons fait un état des lieux du sujet, ce qui nous a permis de développer et de proposer une nouvelle méthodologie. Cette méthodologie commence par une réunion de lancement pour définir les objectifs du scénario du jeu. Une étude approfondie des scénarios de gamification basés sur des jeux de rôle est ensuite réalisée afin d'enrichir notre compréhension et d'améliorer nos stratégies. Ensuite, des scénarios « brise-glace », « orienté IT » et « orienté ICS » sont développés. Ces divers scénarios répondent à des préférences d'apprentissage et à des environnements pratiques différents. Pour cela, nous avons développé une plateforme à faible coût basée sur Arduino pour attaquer un automate. Les scénarios proposés sont ensuite discutés, ce qui facilite un processus de prise de décision en collaboration. Une fois les scénarios finalisés, une campagne de recrutement est annoncée pour rassembler les participants, y compris les étudiants et les professeurs. Les scénarios sélectionnés sont ensuite mis en œuvre et le jeu est organisé. La collecte des premiers commentaires des participants nous permet d'analyser les résultats et d'apporter les améliorations nécessaires au jeu. Une deuxième session de jeu est organisée en tenant compte de ces améliorations. Une étude approfondie des questionnaires de validation est fournie pour évaluer l'efficacité et la satisfaction.